Bedrohungslage

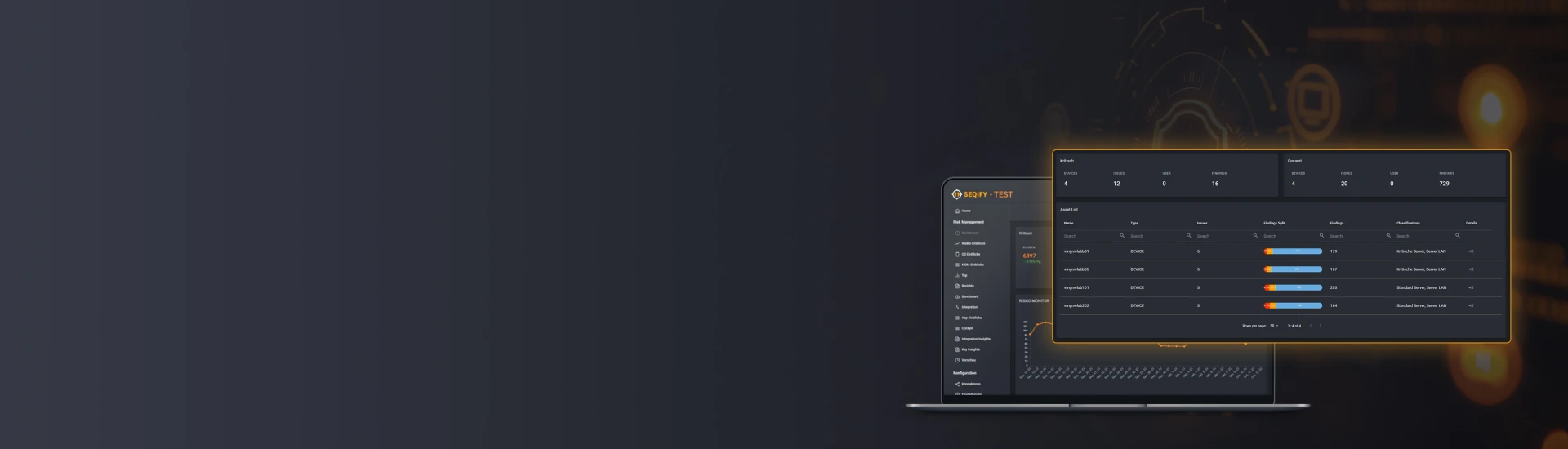

Risk Based Vulnerability Management

Von technischen Findings zu realen Risiken: Schwachstellen automatisch bewerten und geschäftsrelevant priorisieren.

40+

Konnektoren

24h

Echtzeit Risikobild

21,95%

Risikoreduktion in 30 Tagen

100%

EU Cloud & ISO 27001

Nicht jede Schwachstelle ist ein Risiko.

Klassisches Schwachstellenmanagement führt oft zu endlosen Listen - und am Ende bleibt unklar, wo man anfangen soll.

Risk-Based Vulnerability Management (RBVM) geht einen anderen Weg: Es bewertet Schwachstellen nicht nur nach technischen Schweregraden, sondern nach tatsächlichem Risiko - also danach, wie relevant eine Schwachstelle wirklich für Ihr Unternehmen ist.

SEQiFY kombiniert dafür Informationen zu

betroffenen Systemen

und möglichem Impact.

So erkennen Sie auf einen Blick, welche Risiken wirklich zählen und können Ihre Maßnahmen gezielt priorisieren - statt in Aktionismus zu verfallen.

Vom Finding zum geschäftsrelevanten Risiko

Cyberrisiken entstehen nicht durch Schwachstellen allein – sondern durch fehlenden Kontext, fehlende Priorisierung und unklare Verantwortlichkeiten.

SEQIFY verbindet Findings aus über 40+ IT- und Security-Systemen, reichert sie automatisiert an und wandelt sie in priorisierte, steuerbare Unternehmensrisiken um.

Ein Prozess, der aus Daten Entscheidungen macht

1. Datenquellen & Findings

Alle Schwachstellen, Warnungen und Findings werden aus unterschiedlichen Quellen automatisch übernommen – etwa aus Vulnerability-Scannern, Pentests oder weiteren Security-Tools. Diese Daten bilden die Ausgangsbasis für die weitere Risikobewertung.

Automatisierte Konsolidierung aller Sicherheits-Findings

Risikodaten aus 40+ Systemen: Scanner, SIEM, Cloud, AD, Endpoint, Infrastructure, Pentests

Einheitliche Normalisierung aller Findings

Konsolidierung redundanter oder mehrfacher Schwachstellen

Zentrale Plattform statt Tool-Silos

Ergebnis: Ein vollständiges, bereinigtes Set an Findings – als Grundlage für echte Priorisierung.

2. Anreicherung

Die rohen Findings werden mit zusätzlichen Informationen angereichert:

CMDB-Daten (Assets, Systeme, Kritikalität)

NIST / FIRST-Daten (Threat Intelligence, Exploitability)

Manuelle Ergänzungen (z.B. Verantwortlichkeiten, Kontext)

So entsteht ein vollständiges, kontextbezogenes Bild der jeweiligen Schwachstelle.

3. Klassifikation & Priorisierung

SEQiFY bewertet jedes Finding anhand definierter Regeln und Metriken:

Risiko-Score

Kritikalität des betroffenen Assets

Priorität und Art der Schwachstelle

Die Klassifizierung kann automatisiert erfolgen oder bei Bedarf manuell angepasst werden.

4. ERGEBNIS: Findings im Risikokontext

In den Asset Insights wird sofort sichtbar, welche Assets von welchen Schwachstellen betroffen sind, inklusive einer Einordnung zur Priorität.

Details zur Schwachstelle

Angereicherter Kontext

Priorisierung und Empfehlung

So entstehen in Echtzeit klare, handlungsorientierte Risikoergebnisse.

5. Nachverfolgung & Ticketing

Für kritische Findings kann SEQiFY automatisch Maßnahmen auslösen:

Übergabe an Ticket- oder Case-Management

Regeln für automatische Weiterleitung

Transparente Bearbeitung und Statusverfolgung

Tickets können optional auch an ein angebundenes Ticketing-Tool übergeben werden (inkl. Synchronisierung).

Aus der Praxis für die Praxis

Schwachstellen verstehen

Handlungsempfehlungen & What-If-Szenarien

Risiken bewerten

Schwachstellen + User + Geräte + Herstellerdaten + EOL/EOS.

Maßnahmen steuern

Automatische Zuordnung aller Findings zu Assets & Verantwortlichen.

Enterprise Funktionen, die Zeit zurück bringen.

Asset Insights

Automatisierte Zuordnung von angereicherten Risiken zu Assets

Multi CMDB

Einbindung und Anreicherung von mehreren CMDB Daten zur Risikoklassifzierung.

Ticket Workflows

Automatische oder manuelle Ticketerstellung mit Übergabe aller relevanten Findinginfos zur Mitigation inkl. bidirektionalen Abgleich der Meta-Daten.

One Platform

360° Blick auf Findings für CISO, IT-Leiter, VM-Manager und Anzeige für SOC und Operating Teams nach Zuständigkeitsbereich.

Auto Priorisation

Automatische Priorisierung in der Behebung durch dynamische Regeln auf Basis von Asset Anreicherungsdetails.

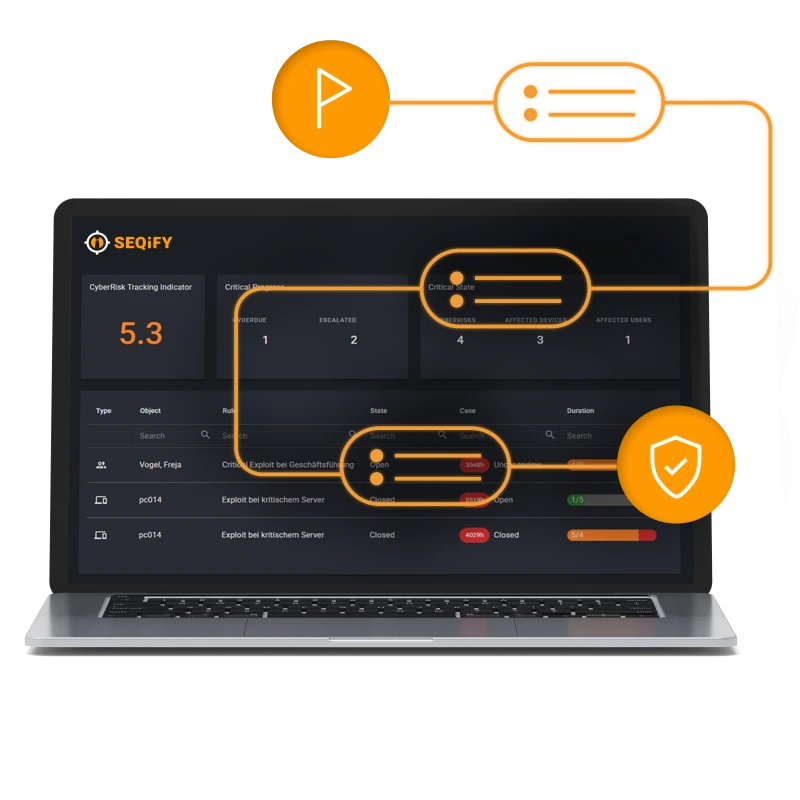

Cyberrisk Tracking

Übergabe und Steuerung von Security Operations für alle IT Mitarbeiter

Trennung von Zuständigkeiten

Rollenbasiertes Berechtigungskonzept, mandantenfähig und klare Trennung von Informationen, Verantwortlichkeiten und Entscheidungsbefugnissen, Anzeige nach Assetgruppen und abgrenzen

auf jeweilige Zuständigkeitsbereiche

Vulnerability Enrichment

Anreicherung durch Risikoinfos aus verschiedenen Finding Quellen, CMDB, globalen Datenquellen und Frameworks mit automatischer Risiko Klassifizierung, Ranking und Ergebnissen in Echtzeit in Asset Insights.

User/Gruppen-Management Automatik

Automatische Useranlage mit Asset/Permission Zugehörigkeiten auf Basis von Active Directory Federation Service (AD FS) inkl. mit Vererbung von Rechten (Enterprise Feature)

Automatisierte Risikoanalyse

tagesaktuell

Zentrale Findings

Alle Findings aggregiert und normiert aus Pentests, Netzwerk Scannern und manuellen Quellen.

Identity Provider Integration

automatische Übernahme von vordefinierten Gruppen möglich (Enterprise Feature)

RBVM mit SEQiFY liefert Klarheit – auf jeder Ebene.

Für Security Teams:

Weniger Rauschen, klare Prioritäten

Asset-basierte Risikotransparenz

Automatisierte Maßnahmen & Zuweisungen

Für IT-Operations:

Klare Arbeitsaufträge & Ticket-Flows

Transparente Zuständigkeiten

Messbare Fortschritte

Für CIO/CISO/Management:

Messbares Gesamtrisiko (1–10, A–F)

Trends, Forecasting und Soll-Ist-Vergleich

Nachweis für NIS2, DORA, ISO 27001, TISAX

SEQiFY unterstützt Stakeholder in ihrer

operativen, strategischen oder regulatorischen Verantwortung.

Funktionen im Detail

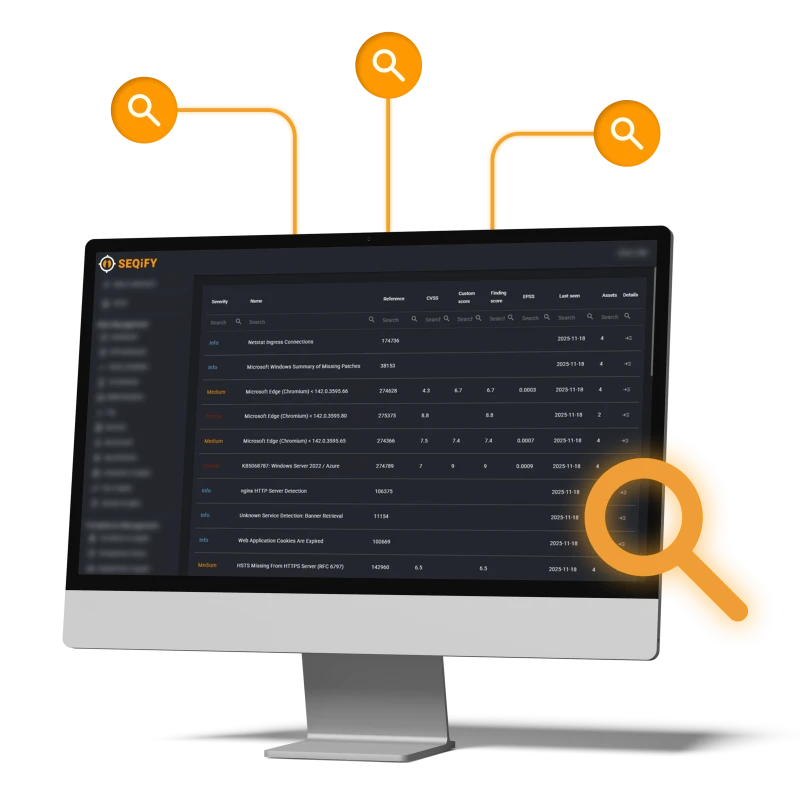

Alle Risiken pro Asset

AUF EINEN BLICK

Mit SEQIFY erhalten Sie eine vollständige, systemübergreifende Übersicht darüber, welche Risiken auf welchen Assets tatsächlich bestehen. Findings aus Scannern wie Nessus werden automatisch den betroffenen Systemen, Servern, Endpoints oder Anwendungen zugeordnet. Dadurch entsteht erstmals ein konsistentes Bild Ihrer gesamten IT-Landschaft – inklusive Kritikalität, Zuständigkeiten und tatsächlichem Risiko pro Asset.

Business Kontext

UND PRIORISIERUNG MÖGLICH

SEQIFY kombiniert technische Schwachstellen mit Business-Kontext wie Asset-Wert, Nutzungsart, Verfügbarkeit, Vertraulichkeit und Verantwortlichkeiten.

Das Ergebnis: Risiken werden nicht nur gefunden, sondern richtig eingeordnet. Teams sehen sofort, welche Assets wirklich gefährdet sind und wo Maßnahmen zuerst greifen müssen – ohne manuelles Filtern, ohne Excel-Chaos.

Relevante Insights

FÜR IT-TEAMS & MANAGEMENT

In den SEQiFY Asset Insights erhält das IT-Management klare, sofort verwertbare Informationen: Welche Risiken kritisch sind, welche Systeme betroffen sind und welche Maßnahmen Priorität haben.

Die Daten können segmentiert, gefiltert und direkt für Business-Impact-Analysen oder Weiterverarbeitung in Tools wie CRISAM genutzt werden. So wird aus einer Vielzahl an Findings ein steuerbares, nachvollziehbares Risikobild.

Alle Vulnerability Daten. Ein Modell.

VOLLSTÄNDIG ANGEREICHERT

SEQiFY aggregiert Daten aus über 40+ Systemen – darunter Nessus, Tenable, Defender, SentinelOne, Trivy, MDM-Systeme, Directory, HR, Awareness, Development und Supply Chain.

Alle Daten werden:

automatisch konsolidiert und normalisiert

mit globaler Threat-Intelligence angereichert (CVSS, EPSS, NIST, Hersteller, EOL/EOS, Compliance)

mit Asset- und Business-Kontext verknüpft

Das Resultat: präzise bewertete Schwachstellen, die nachvollziehbar priorisiert sind.

Priorisierung nach realer Gefährdung

NICHT NUR NACH CVSS.

SEQiFY bewertet nicht nur technische Schwere, sondern auch:

EPSS-Wahrscheinlichkeit einer aktiven Ausnutzung

Asset-Kritikalität & Exposure

Kontext: User-Rollen, EOL-Status, Patch-Verfügbarkeit, Systemtyp

Organisatorische Verantwortlichkeiten

So entsteht ein Risikowert (1–10) und ein Risk Rating (A–F) für echte Vergleichbarkeit – intern und extern.

Ranking der Assets nach Risiko.

ALLE ASSET RISIKEN ZENTRAL UND AKTUELL.

Alle Findings werden automatisch den jeweiligen Assets zugeordnet und mit CMDB-, MDM- oder Directory-Daten ergänzt.

Teams erhalten:

vollständige Asset-Risikolisten

Drill-downs auf OS-Version, App-Versionen, Patch-Status

Filter nach Teams, Ländern, Verantwortlichkeiten

Echtzeit-Priorisierung für schnelle Umsetzung

Dies schafft volle Transparenz für IT-Ops, Security und Management.

Vom Finding bis zur Behebung

DURCHGÄNGIGE NACHVERFOLGUNG.

SEQiFY übergibt Findings automatisch an Ticket-Systeme wie Jira, ServiceNow oder Asana – auf Basis definierter Regeln, z. B.:

„CVSS ≥ 9 und Asset-Kritikalität = hoch → Ticket erstellen“

„Risiko bleibt > 3 Tage kritisch → Eskalation“

Rückmeldungen aus Tickets fließen automatisch zurück in das Dashboard – inklusive SLA‑Tracking.

Konkrete Maßnahmen

mit messbarem Einfluss.

SEQiFY zeigt klar, welche Maßnahmen den größten Effekt auf das Gesamtrisiko haben – inklusive:

Risikoreduktion in %

„Best-Case-Risikoindikator“ nach Umsetzung

Empfehlungen für Patch, Workaround, Konfiguration, oder organisatorische Maßnahmen

Damit steuern Teams nicht reaktiv, sondern zielgerichtet und messbar.